Hola a todos, en esta entrada vamos a ver un tema importante que quizás muchos analistas estén interesados en aprender, aclaro que para esta entrada debes tener conocimientos de Linux para poder interpretar y entenderlo, sin más que agregar comenzamos.

Objetivo

Al finalizar estas entradas de logging y visibilidad, como analista podrás responder lo siguiente:

Si alguien intenta acceder, escalar privilegios o persistir en mi linux, ¿Donde queda evidencia y como la interpreto?

Rol de los logs en BlueTeam

¿Qué es un log?

Los logs o registros son un archivo que contienen eventos del sistema, apps o dispositivos. Ejemplos de eventos: Intentos de login, arranque de servicios, accesos HTTP, alertas de antivirus.

También en BlueTeam, los logs son :

- Evidencia forense

- Materia prima del SIEM

- Base de detección y respuesta

Un linux sin logs bien entendidos es ciego.

Arquitectura de logging en Linux (visión defensiva).

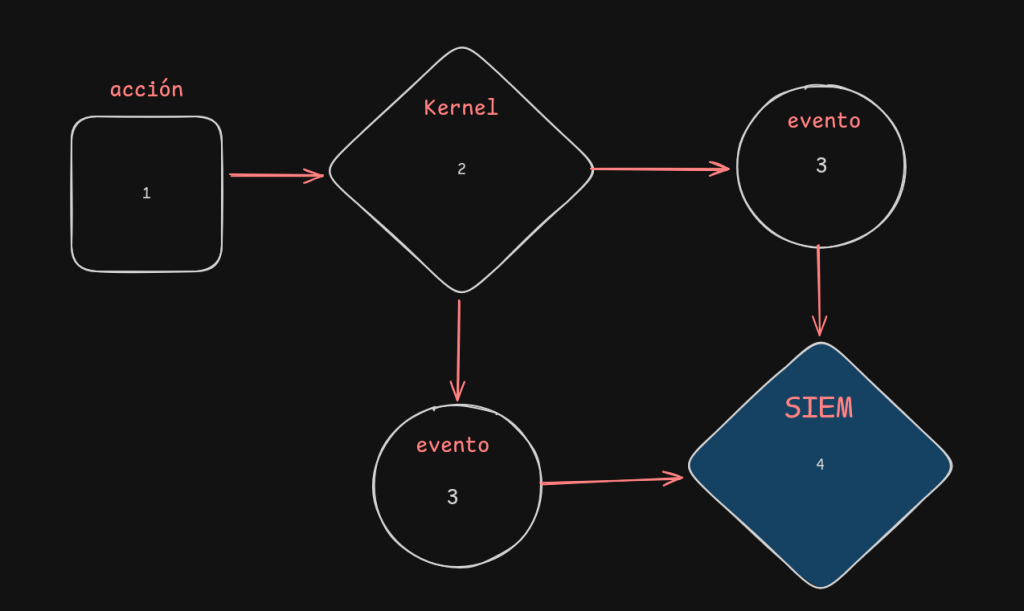

El siguiente diagrama indica el flujo general de eventos del sistema, es el flujo por defecto que se da al momento de que un evento se produce.

Aqui te explico de que trata cada fase:

- Ocurre una acción en el sistema (Login, comando, proceso, red)

- El kernel o servicio genera un evento

- ¿porque existen 2 fases con el numero 3?. Existen 2 fases debido a que el evento puede ir a journald o archivos en /var/log

- El SIEM o analista lo consume

Punto clave Blue Team: No todo genera log por defecto

journald vs /var/log (lo que debes entender)

journald

- Sistema moderno (systemd)

- Logs binarios

- Centraliza eventos del sistema

Comandos clave:

journalctl

journalctl -u ssh

journalctl --since todayVentaja defensiva:

- Dificil de borrar sin rastro

- Incluye metadatos útiles como: (PID, UID, exe)

/var/log/*

Logs clásicos, texto plano.

Directorios y archivos críticos:

- /var/log/auth.log o /var/log/secure

- /var/log/syslog o /var/log/messages

- /var/log/kern.log

- /var/log/audit/audit.log

Hasta el momento hemos visto lo más básico de nuestro tema, es la primera parte del mismo, lo dividiremos en varias partes para comprender a fondo los conceptos.